INTELIGENCIA ARTIFICIAL REVOLUCIONA FORMA DE HACER NEGOCIOS

Aproximadamente el 90% de la información que genera una empresa es del tipo no estructurada y por ello existe un mayor valor potencial hacia la Data Intelligence. La inteligencia artificial se ha convertido en una herramienta de gran apoyo para muchos sectores de la industria en general, principalmente en la forma de hacer negocios. De […]

LAS APLICACIONES WEB SE HAN CONVERTIDO EN UN RIESGO PARA LA SEGURIDAD

Aunque son fundamentales para el funcionamiento de muchas empresas, las aplicaciones web se han convertido en la mayor amenaza para la ciberseguridad, según sugiere un estudio. Un nuevo informe de la empresa de seguridad F5 y The Cyentia Institute, basado en una serie de fuentes y datos, afirma que más de la mitad (56%) de […]

WORKFORCEID DE HID GLOBAL

WorkforceID™ ofrece un nuevo nivel de comodidad a los administradores y usuarios, pues reduce la necesidad de interacciones físicas entre las personas durante la emisión y permite gestionar identificaciones a medida que los empleados regresen a sus trabajos. HID Global anunció su nueva plataforma WorkforceID™ que ofrece una experiencia óptima y cómoda en el uso […]

TECNOLOGÍA 5G, CONEXIÓN CON UN MUNDO HÍBRIDO Y RESILIENTE

La era de la Transformación Digital se aceleró en el último año debido a los retos derivados de la pandemia por Covid-19. La era de la Transformación Digital se aceleró en el último año debido a los retos derivados de la pandemia por Covid-19. Esto dio como resultado que las empresas buscaran estar mejor preparadas […]

SEIS PASOS ESENCIALES PARA GANAR MADUREZ EN CIBERSEGURIDAD

El objetivo último de la ciberinteligencia es pasar de la reactividad a la anticipación a la amenaza. Un año y medio después del estallido de la crisis de la COVID-19, y con una aceleración inédita de los procesos de digitalización, muchas organizaciones están dispuestas a dar un paso más en medidas de ciberseguridad e inversión […]

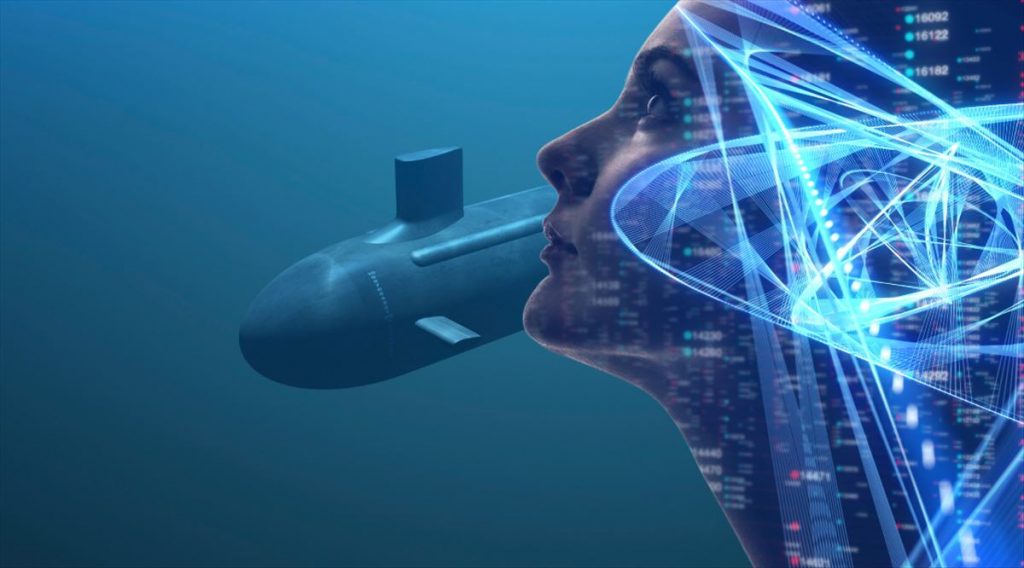

CHINA DESARROLLA EN SECRETO DRONES SUBMARINOS QUE UTILIZAN INTELIGENCIA ARTIFICIAL

Un artículo publicado en el Journal of Harbin Engineering University el viernes pasado (9) afirma que el China desarrolla en secreto drones submarinos que utilizan inteligencia artificial reconocer, rastrear y bombardear con torpedos un submarino enemigo sin instrucción humana. Financiado por el ejército, el proyecto de vehículos submarinos no tripulados (UUV) habría comenzado a principios […]

SISTEMA DE CONTROL DE ACCESO BASADO EN MIFARE® DESFIRE®

Los usuarios de tecnologías de credenciales seguras piden cada vez más opciones que les permitan satisfacer las necesidades específicas de un abanico de aplicaciones . Como una reafirmación de su compromiso por satisfacer esta demanda, HID Global anunció la implementación de la última credencial MIFARE DESFire EV3, con una mayor variedad de funciones. HID Global […]

DE SUPREMA LECTOR COMPACTO DE RFID PARA EXTERIORES XPASS 2

Este lector está basado en la plataforma multi hardware de Suprema. Con tecnología multi-forma y con soporte para los modelos tipo poste (angosto), tipo antipandillas (con y sin teclado) estos lectores son perfectos para instalar en diferentes entornos. XPass 2 también soporta la tecnología RFID de doble frecuencia (125 kHz / 13.56 MHz) y puede […]

AXIS COMMUNICATIONS LANZA CÁMARA PTZ PARA APLICACIONES CRÍTICAS

El dispositivo tiene una resolución UHD 4K, zoom de 20x e incorpora Autotracking 2 con funcionalidad de clic y seguimiento. Además, tiene funciones de ciberseguridad integradas. Axis Communications identificó que las infraestructuras críticas son entornos donde la operación y continuidad del negocio son de vital relevancia para prevenir riesgos o pérdidas por esta razón, anunciaron […]

¿EN QUÉ CONSISTE LA VIGILANCIA CCTV?

¿Sabes qué son las cámaras CC-TV? ¿Te gustaría conocer en qué consiste este tipo de vigilancia, sus objetivos y funciones? Aprende cómo están integradas las cámaras CCTV en tu sistema de protección del hogar y sus beneficios. ¿Qué significa CCTV? Con estas siglas se identifica un circuito cerrado de televisión, basado en la instalación de […]